16 de novembro marca o início da disponibilidade da atualização do Windows 10 que foi anunciada para novembro de 2021. Continuamos a ouvir os comentários dos clientes para adaptar o Windows para atender às suas necessidades como parte de nosso suporte contínuo para o Windows 10, e definimos o escopo da atualização de novembro de 2021 para se concentrar na produtividade, gerenciamento e segurança. Estou compartilhando como entregaremos a atualização de novembro de 2021, como obtê-la, detalhes sobre a cadência de lançamento da atualização revisada do Windows 10, incluindo a nova edição do Canal de Manutenção de Longo Prazo do Windows 10 (LTSC) e algumas notícias positivas sobre o ritmo do lançamento do Windows 11.

Nossa abordagem para atualizar a disponibilidade e implementação

Ambientes híbridos e remotos para trabalhar, aprender e jogar tornaram-se o novo normal e entendemos o quão importante e central é o seu PC para a sua vida. Como resultado, estamos adotando a mesma abordagem comedida para o lançamento da atualização de novembro de 2021 como fizemos com as versões anteriores, para ajudar a permitir uma atualização tranquila. Estaremos limitando a disponibilidade nas próximas semanas para garantir uma experiência de download confiável para todos, portanto, a atualização pode não ser oferecida a você imediatamente. Nesses casos, não ofereceremos a atualização do recurso até que tenhamos certeza de que você terá uma boa experiência de atualização.

Como obter a atualização do Windows 10 de novembro de 2021

A atualização de novembro de 2021 está disponível inicialmente para usuários com dispositivos selecionados que executam o Windows 10, versão 2004 ou posterior, que estão interessados nos recursos mais recentes e estão prontos para instalar esta versão em seus dispositivos. Se desejar instalar a nova versão, abra as configurações do Windows Update (Configurações> Atualização e segurança> Windows Update) e selecione Verificar atualizações. Os dispositivos qualificados também podem ter a opção de escolher a atualização do Windows 11. Se a atualização for exibida, você pode simplesmente selecionar Baixar e instalar para começar. Assim que o download for concluído e a atualização do recurso estiver pronta para ser instalada, iremos notificá-lo para que você possa escolher um momento conveniente para terminar a instalação e reiniciar o dispositivo, garantindo que a atualização não interrompa suas atividades. Os dispositivos que executam o Windows 10, versão 2004 ou posterior terão uma experiência geral de atualização mais rápida com a atualização de novembro de 2021, porque a atualização será instalada como uma atualização mensal. Para obter mais informações sobre como obter a atualização de novembro de 2021, assista a este vídeo. Para saber mais sobre o status da distribuição da atualização de novembro de 2021, problemas conhecidos e novas informações, visite a integridade da versão do Windows.

Libere cadência e suporte

Faremos a transição para uma nova cadência de lançamento do Windows 10 para alinhar com a cadência do Windows 11, visando lançamentos anuais de atualização de recursos. Agora estamos renomeando a opção de serviço para lançamentos para o Canal de disponibilidade geral começando com a atualização de novembro de 2021 (Observação: isso substitui o termo anterior “Canal semestral” para a opção de serviço). A próxima atualização de recursos do Windows 10 está programada para o segundo semestre de 2022. Continuaremos a oferecer suporte a pelo menos uma versão do Windows 10 até 14 de outubro de 2025. Como uma segunda metade (H2) do lançamento do ano civil, Home e Pro as edições da atualização de novembro de 2021 receberão 18 meses de manutenção e suporte, e as edições Enterprise e Education receberão 30 meses de manutenção e suporte a partir de hoje.

Informações para clientes comerciais

Recomendamos que as organizações comerciais comecem as implantações direcionadas para validar se seus aplicativos, dispositivos e infraestrutura funcionam conforme o esperado com o novo lançamento. O Windows 10, versão 21H2 agora está disponível através do Windows Server Update Services (incluindo Configuration Manager), Windows Update for Business e o Volume Licensing Service Center (VLSC) [1]. Você pode encontrar mais informações sobre ferramentas de TI para oferecer suporte ao Windows 10, versão 21H2 no Windows IT Pro Blog. Hoje também marca a disponibilidade do Windows 10 Enterprise LTSC 2021, que fornece aos clientes acesso a uma opção para seus dispositivos e ambientes de uso especial, como sistemas de manufatura ou saúde, ou outros usos que exigem estabilidade de atualização de dispositivo de longo prazo. Esta nova edição LTSC do cliente tem suporte por cinco anos (Observação: a nova edição do Windows 10 IoT Enterprise LTSC 2021 também está disponível hoje e tem um ciclo de vida de suporte de 10 anos).

Ficar protegido e produtivo

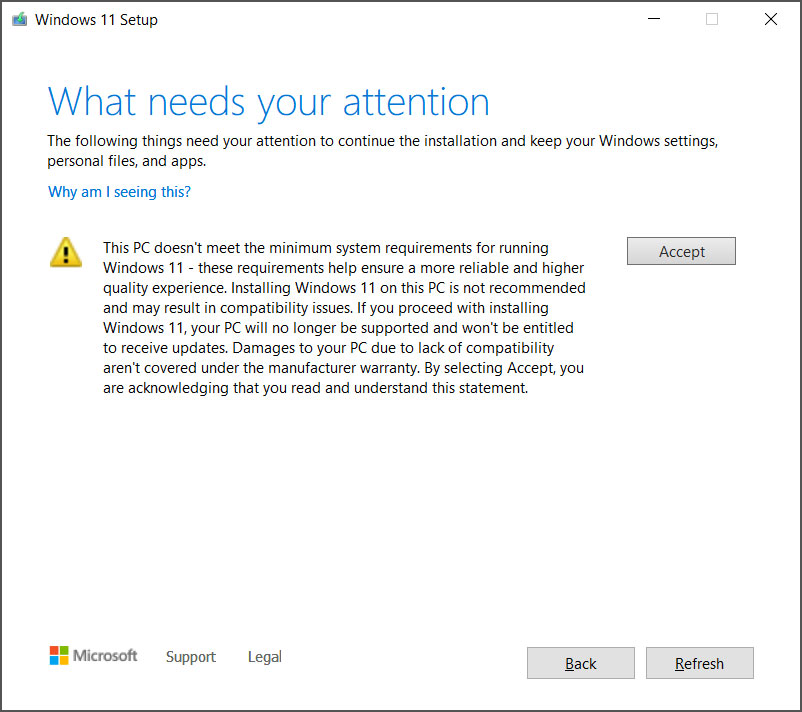

Já observei com frequência que estar com a versão mais recente do Windows oferece os recursos, melhorias de segurança e controle mais recentes. Recomendamos que você atualize seus dispositivos para a versão mais recente do Windows 10 ou atualize os dispositivos qualificados para o Windows 11. Hoje, com base na experiência de atualização de implementação positiva e nos comentários do usuário que vimos até agora, estamos avançando no ritmo de implementação mais rápido do que antecipamos anteriormente e agora estamos tornando a atualização do Windows 11 mais amplamente disponível para dispositivos Windows 10 qualificados [2].

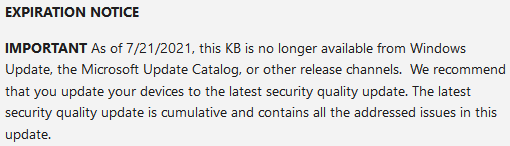

Como um lembrete, todas as edições do Windows 10, versão 2004 chegarão ao fim do serviço em 14 de dezembro de 2021, e as edições Enterprise e Education do Windows 10, versão 1909 chegarão ao fim do serviço em 10 de maio de 2022. Após essas datas, os dispositivos que executam as versões 1909 e 2004 não receberão mais atualizações mensais de segurança e qualidade contendo proteções contra as ameaças de segurança mais recentes.

Monitoraremos de perto a atualização do Windows 10 de novembro de 2021 e as experiências de atualização do Windows 11 e compartilharemos informações oportunas sobre seu status de distribuição e problemas conhecidos (abertos e resolvidos) em atualizações de recursos e mensais por meio do hub de integridade de lançamento do Windows e @WindowsUpdate. Continue a nos contar sobre sua experiência, fornecendo comentários ou sugestões por meio do Centro de Feedback.

Observação:

[1] Pode levar um dia para que os downloads estejam totalmente disponíveis no Centro de Atendimento de Licenciamento por Volume em todos os produtos, mercados e idiomas.

[2] Os dispositivos Windows 10 qualificados devem estar na versão 2004 ou posterior e ter instalado 14 de setembro de 2021, atualização de segurança ou posterior, para atualizar diretamente para o Windows 11.

Fonte:John Cable, Vice President, Program Management, Windows Servicing and Delivery

Crédito da imagem:Pixabay